Вы можете самостоятельно создать сеть уровня виртуального дата-центра (VDC). ВсеVM или vApp вашей организации могут быть подключены к такой сети.

Для того чтобы создать сеть для VDC перейдите в раздел Networking, либо перейдите в раздел Data centers и выбрав необходимый vDC перейдите на вкладку Networks

Далее нажмите NEW:

В открывшемся окне New Organization VDC Network укажите:

В разделе Scope выберите VDC

В разделе Network type выберите тип создаваемой сети:

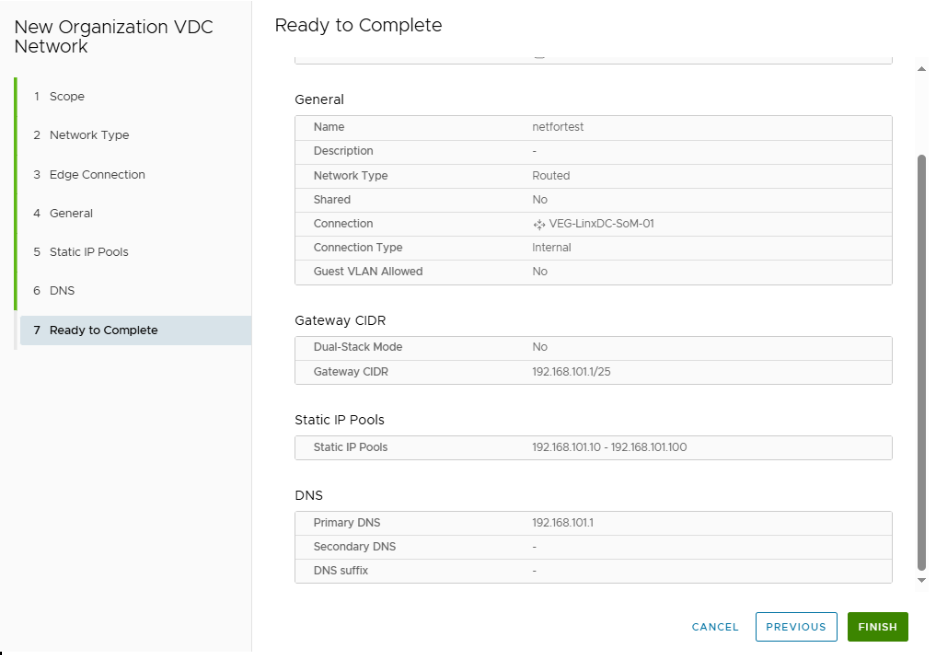

Routed – это маршрутизируемый тип сети сеть, которая будет подключена к шлюзу (VEG). По умолчанию VDC уже имеет один Edge Gateway. В сети возможна настройка доступа в интернет. При выборе Routed network выберите шлюз, к которому должна быть подключена сеть.

Isolated – это изолированный тип сети без подключения к Edge Gateway.

Раздел Edge Connection появится, если вы выбрали тип сети Routed. В нем необходимо выбрать Edge Gateway и указать Connection Type:

internal – сеть внутри дата-центра (VDC). Создается отдельный интерфейс на Edge Gateway. Максимальное количество - 9

distributed – не используется у провайдера

subinterface – позволяет создавать несколько логических сетей на одном интерфейсе Edge Gateway.

Активируйте Guest VLAN Allowed, если необходимо включить тегирование VLAN.

В разделе Generalукажите параметры сети:

Name – имя сети.

Description – описание сети.

Dual-Stack Mode- активируйте, если необходимо использовать IPv4 и IPv6 подсети

Gateway CIDR - IP адрес основного шлюза сети и маска. Например, если адрес шлюза 192.168.0.1 и маска 255.255.255.0, то нужно указать 192.168.0.1/24.

Shared — активируйте, если необходимо сделать сеть доступной для других VDC вашей организации.

В разделе Static IP Pools добавьте диапазон IP адресов, который будет использован в сети

В разделе DNS активируйте Use Edge DNSесли хотите использовать VEG для обработки DNS запросов. Если опция Use Edge DNS активирована заполните поля: Primary DNS, Secondary DNS и DNS Suffix.

В разделе Ready to Completeпроверьте настройки и нажмите FINISH.